En la era de la industria 4.0, los robots industriales se han convertido en piezas clave dentro de los procesos de manufactura, optimizando la eficiencia, precisión y productividad; ¡por ello, la ciberseguridad de la robótica industrial es importante!

Esta creciente interconexión y sofisticación tecnológica también ha abierto nuevas puertas a las ciberamenazas, poniendo en riesgo la seguridad de las operaciones y la integridad de los datos.

Vulnerabilidades y amenazas cibernéticas en sistemas robóticos industriales

Los robots industriales, al igual que cualquier dispositivo conectado a la red, son susceptibles a una variedad de ciberataques. Entre las vulnerabilidades más comunes se encuentran:

- Software desactualizado: la falta de actualizaciones de software puede dejar a los robots expuestos a vulnerabilidades conocidas que los ciberdelincuentes pueden explotar.

- Contraseñas débiles o predeterminadas: el uso de contraseñas débiles o predeterminadas para el acceso a los sistemas robóticos facilita la entrada no autorizada.

- Falta de segmentación de redes: no aislar los robots industriales de otras redes dentro de la organización puede permitir que los ciberataques se propaguen fácilmente.

- Ingeniería social: los empleados pueden ser víctimas de técnicas de ingeniería social, como el phishing o el spear-phishing, para revelar información confidencial o acceder a sistemas robóticos.

- Malware: los robots pueden infectarse con malware diseñado para interrumpir las operaciones, robar datos o tomar el control de los sistemas.

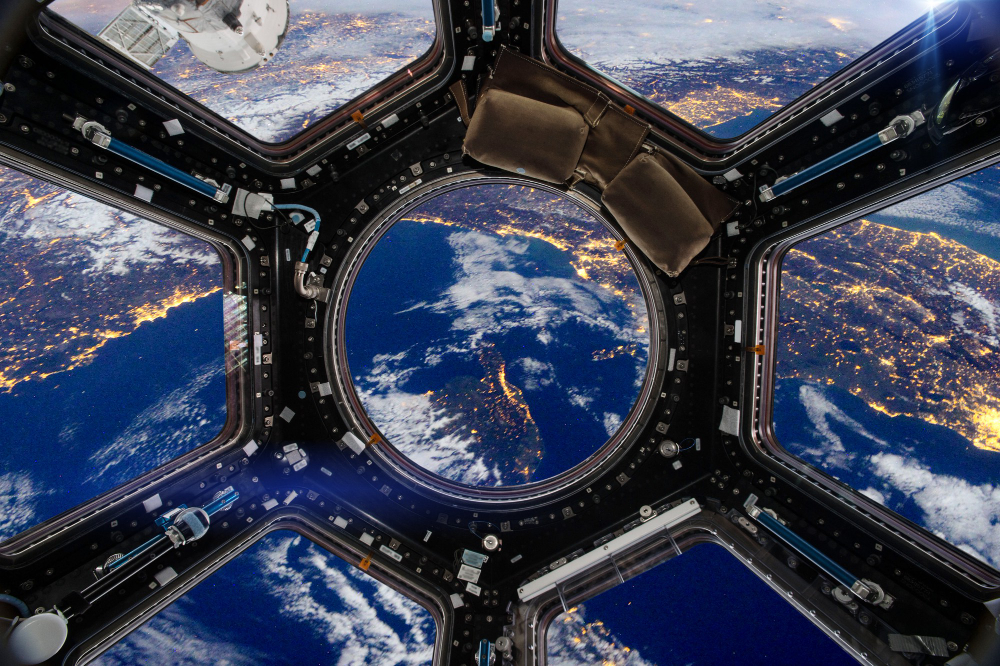

Imagen de freepik

Estrategias y soluciones de seguridad para proteger a los robots industriales

Para proteger los robots industriales de las ciberamenazas, es fundamental implementar un enfoque de seguridad integral que abarque las siguientes estrategias:

- Implementar una política de seguridad robusta: establecer una política de seguridad que defina claramente los roles y responsabilidades, las prácticas de seguridad y los procedimientos de respuesta ante incidentes.

- Mantener el software actualizado: aplicar parches de seguridad y actualizaciones de software de manera regular para eliminar vulnerabilidades conocidas.

- Utilizar contraseñas seguras y únicas: implementar una política de contraseñas sólidas que requiera contraseñas complejas y únicas para todos los accesos a los sistemas robóticos.

- Segmentar las redes: segmentar las redes industriales para aislar los robots de otras redes y limitar el alcance de los ataques potenciales.

- Capacitar a los empleados en ciberseguridad: brindar a los empleados capacitación regular sobre conciencia de seguridad cibernética para que puedan identificar y prevenir ataques.

- Implementar soluciones de seguridad de última generación: considerar la implementación de soluciones de seguridad especializadas para robots industriales, como firewalls, sistemas de detección de intrusiones (IDS) y sistemas de prevención de intrusiones (IPS).

- Realizar pruebas de penetración y evaluaciones de vulnerabilidades: contratar a expertos en ciberseguridad para realizar pruebas de penetración y evaluaciones de vulnerabilidades de forma regular para identificar y corregir debilidades en los sistemas robóticos.

La ciberseguridad de la robótica industrial es un tema crítico que requiere atención y acción inmediata por parte de las empresas manufactureras.

Al implementar las estrategias y soluciones de seguridad adecuadas, las empresas pueden proteger sus inversiones en tecnología robótica, garantizar la continuidad operativa y salvaguardar la integridad de sus datos y procesos.

La inversión en ciberseguridad no sólo es una necesidad, sino también una ventaja competitiva en un mundo cada vez más interconectado y digital.

Facebook: Eagle Tech Corp

Instagram: @eagletech_corp

Twitter: @eagletechcorp

LinkedIn: Eagle Tech

YouTube: Eagle Tech Corp