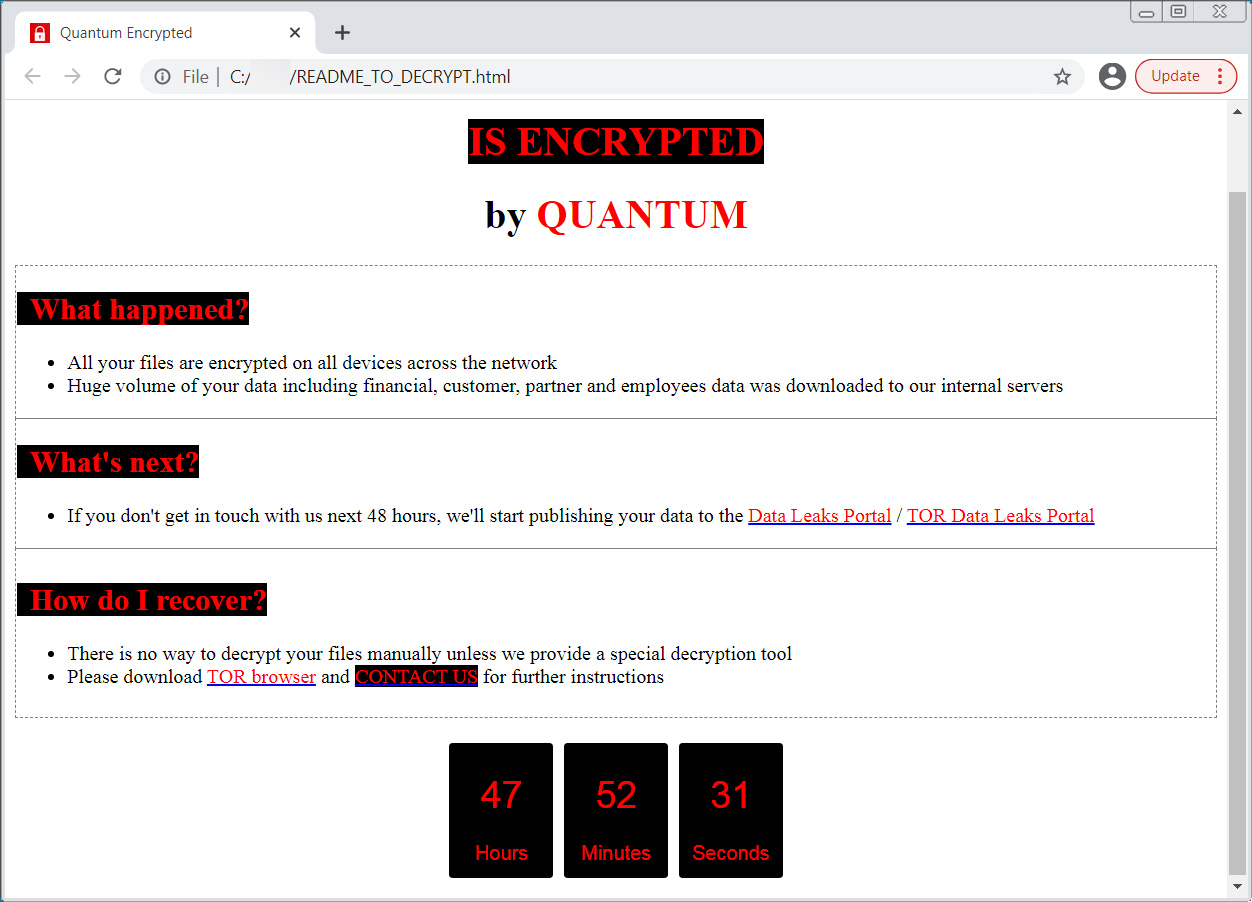

CyberWar Magazine trae una edición completa sobre “Ataques en Latinoamérica: ¿Qué sucede en esta región en materia de ciberseguridad?”. Al respecto, durante el 2022 se presentaron graves ataques a República Dominicana, Costa Rica y Perú, producto del grupo Quantum ransomware.

Quantum ransomware sigue los pasos del grupo Conti

Quantum propició un ataque del tipo ransomware al Instituto Agrario Dominicano de este país, que es parte del Ministerio de Agricultura y responsable de los programas de Reforma Agraria en la nación, ejecutado el 18 de agosto. Pero eso no fue todo; esto llevó consecuencias a múltiples servicios y estaciones de trabajo del ministerio. En total, tomaron 1 TB de datos encriptados con amenazas por rescate, además de amenazar con exponer la información obtenida por no recibir el pago.

Cabe mencionar que este grupo es reconocido como Quantum ransomware por utilizar este tipo de ataque.

El director de la IAD, Walixson Amaury Nuñez, dio declaraciones en su momento: “Piden más de 600 mil dólares. Nos afectaron cuatro servidores físicos y ocho servidores virtuales, prácticamente todos los servidores”. Curiosamente, sólo un servidor no fue interferido por funcionar con plataforma Linux. Quedaron 23 computadoras infectadas, la red desconectada y los representantes de la Oficina Gubernamental de Tecnologías de la Información y Comunicación (Ogtic) y del CNCS en alerta máxima, buscando preservar a flote los equipos tecnológicos.

Según las investigaciones del Centro Nacional de Ciberseguridad (CNCS), y en la información suministrada por el director de la IAD, las IP de los atacantes eran de Estados Unidos y Rusia. “La información quedó totalmente comprometida, porque se afectaron las bases de datos, aplicaciones, correos, etc.”.

Sin embargo, este no había sido el único durante el año. En junio, Juan Manuel Harán hablaba en su podcast «Ataques del ransomware Conti a Costa Rica: por qué se habla de un hecho sin precedentes»; este ocurrió el 19 de abril de 2022 al Ministerio de Hacienda de Costa Rica, el que aparecía en el sitio de la Dark Web del grupo de ransomware Conti como una nueva víctima. Solicitaban 10 millones de dólares y amenazaban a otros organismos públicos del país, únicamente para demostrar su poderío y el deseo por adquirir el beneficio monetario. «Aproximadamente una semana después, el 27 de abril, el grupo aseguraba haber accedido al menos a ocho entidades de Costa Rica y en otra entrada de su blog aparecía el nombre de otro organismo público, pero esta vez era de Perú». No sólo esto, también al comercio internacional de Costa Rica, «debido a las consecuencias que provocó en los sistemas de aduanas. Por otro lado, desde el Ministerio de Educación informaron que el pago de salarios de más de 12 mil docentes se vio afectado a raíz del ciberataque».

Sobre el grupo Quantum Ransomware, se cree que vienen del mismo grupo ransomware Conti, quienes también fueron ransomware MountLocker. Como MountLocker, comenzaron a operar desde septiembre de 2020 con anteriores nombres como AstroLocker, XingLocker y, finalmente, Quantum. Este cambio a Quantum surgió en agosto de 2021, cuando agregaron .quantum como extensión a los nombres de los archivos encriptados.

Actualmente, se observan títulos como «Conti Ransomware: una amenaza vigente y de alto perfil«. En este documento, dan información detallada del grupo, cómo este genera variantes de ransomware-as-a-service (RaaS) y son de origen Ruso. Estiman que «los desarrolladores de Conti paguen un salario a los que despliegan el ransomware en lugar de un porcentaje de las ganancias por un ataque exitoso.» Y tienen ideas de las personas tras los equipos tecnológicos: «Un grupo cibercriminal ruso llamado Wizard Spider, conocidos por crear y operar el malware TrickBot. Se ha identificado que Conti comparte parte de su código con Ryuk ransomware, también controlado por Wizard Spider».

Latinoamérica es un objetivo fácil

Con respecto al ataque de Quantum ransomware al Instituto Agrario Dominicano, esta misma institución gubernamental declaró que sólo poseían instalados software de seguridad básicos en sus sistemas; es decir, antivirus. Otra debilidad es la carencia de un departamento de seguridad.

Este es prácticamente el mismo perfil que se repite en muchos casos: desconocimiento y escasez de herramientas para afrontar ciberataques. Exceptuando pocos casos, como República Dominicana con su Centro Nacional de Ciberseguridad, quienes incluso mostraron su apoyo al “Instituto Agrario Dominicano (IAD), tras sufrir un incidente cibernético”.

Es importante mencionar que la información en estos ámbitos es escasa. Se realiza poco seguimiento a las noticias. Por ejemplo, referente a los días posteriores al ataque de Quantum ransomware, no hay mucha información. Parece que aún en Latinoamérica están decididos a ignorar estas noticias, ya que se presentan como de último momento; quizás no consideren su gravedad y pasan al olvido.

Facebook: Eagle Tech Corp

Instagram: @eagletech_corp

Twitter: @eagletechcorp

LinkedIn: Eagle Tech

YouTube: Eagle Tech Corp