La seguridad de la cadena de suministro se ha convertido en un aspecto prioritario para las empresas. Esto buscando mitigar los riesgos cibernéticos derivados de proveedores y socios comerciales. En un entorno donde las cadenas de suministro son cada vez más interconectadas y complejas, los ataques dirigidos a estos eslabones se han incrementado significativamente, representando un desafío crítico para las organizaciones de cara a 2025.

Amenazas a la seguridad de la cadena de suministro

Las cadenas de suministro representan un objetivo atractivo debido a la naturaleza fragmentada de sus operaciones y la amplia red de actores involucrados. Entre las amenazas más comunes destacan:

- Ataques a proveedores de software: los ciberataques dirigidos a plataformas de terceros utilizados por varias empresas permiten a los atacantes infiltrarse en múltiples sistemas mediante una sola brecha. Ejemplo de esto son los ataques de tipo supply chain attack en actualizaciones de software.

- Riesgos en hardware y componentes físicos: dispositivos o componentes comprometidos pueden integrarse en la infraestructura tecnológica de una empresa, exponiéndola a vulnerabilidades.

- Accesos no autorizados: la falta de controles estrictos en los accesos compartidos con proveedores puede abrir puertas a actores malintencionados que buscan comprometer los sistemas internos.

- Falta de visibilidad: muchas empresas desconocen completamente las políticas de seguridad de sus proveedores, lo que amplifica el riesgo de exposición a amenazas.

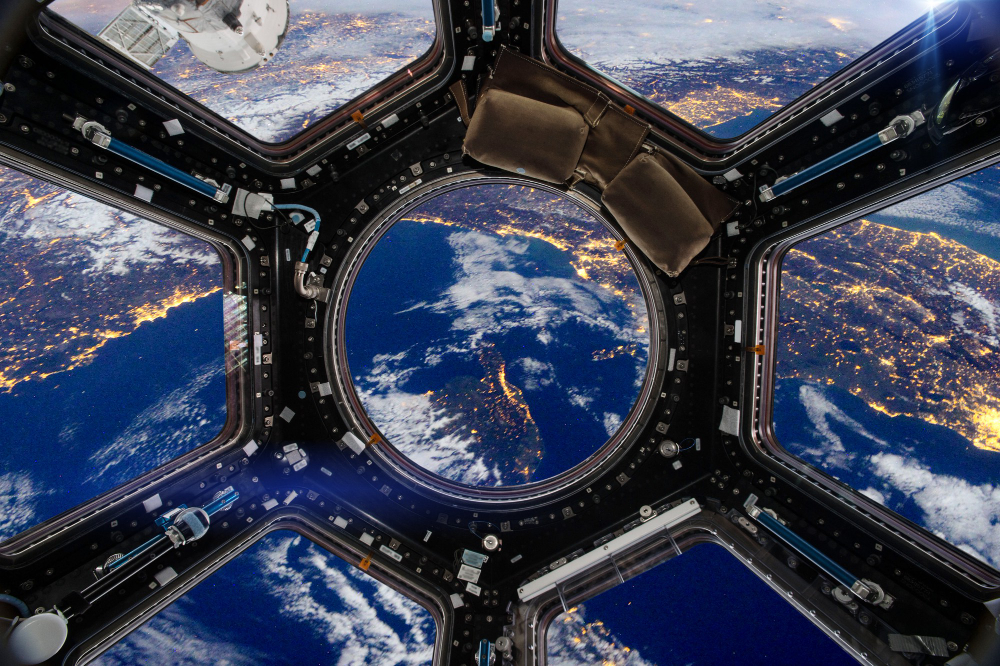

Imagen de freepik

Auditorías y monitoreo continuo

Para garantizar la seguridad de la cadena de suministro, se debe adoptar un enfoque proactivo basado en auditorías y un monitoreo continuo:

- Evaluaciones iniciales de seguridad: antes de establecer relaciones con nuevos proveedores, las empresas deben realizar auditorías exhaustivas para verificar que cumplen con estándares adecuados de ciberseguridad.

- Monitoreo en tiempo real: implementar soluciones de monitoreo continuo permite identificar comportamientos inusuales en tiempo real y responder rápidamente a posibles incidentes.

- Contratos con cláusulas de ciberseguridad: establecer acuerdos que exijan a los proveedores mantener prácticas sólidas de seguridad reduce riesgos y formaliza las responsabilidades de ambas partes.

- Capacitación conjunta: fomentar la colaboración con los proveedores en actividades de formación y simulaciones de ciberseguridad fortalece las capacidades de respuesta conjunta ante incidentes.

- Políticas de acceso limitado: aplicar el principio de privilegio mínimo asegura que los socios comerciales sólo tengan acceso a la información y sistemas estrictamente necesarios para sus operaciones.

- Pruebas de penetración: realizar simulaciones de ataques en la cadena de suministro ayuda a identificar vulnerabilidades y a reforzar las defensas de manera efectiva.

En un mundo cada vez más interconectado, la seguridad de la cadena de suministro es fundamental para la resiliencia empresarial. Aquellas organizaciones que prioricen la colaboración, la transparencia y la adopción de tecnologías avanzadas estarán mejor preparadas para enfrentar las amenazas emergentes en 2025 y proteger sus operaciones en un ecosistema globalizado.

Facebook: Eagle Tech Corp

Instagram: @eagletech_corp

Twitter: @eagletechcorp

LinkedIn: Eagle Tech

YouTube: Eagle Tech Corp