Un ransomware es considerado un ataque maestro de los ciberdelincuentes, porque es eficaz, tanto para causar daños, como para recibir recompensas. De ahí la importancia de compartir la historia del ransomware.

El ransomware es eficaz porque logra encriptar o cifrar todo un sistema o archivos tan sólo con la intromisión de este malware que suele estar escondido en otro archivo, codificación, URL, entre otros, que son aparentemente confiables. Por eso, también se considera un virus troyano.

Creación del primer ransomware

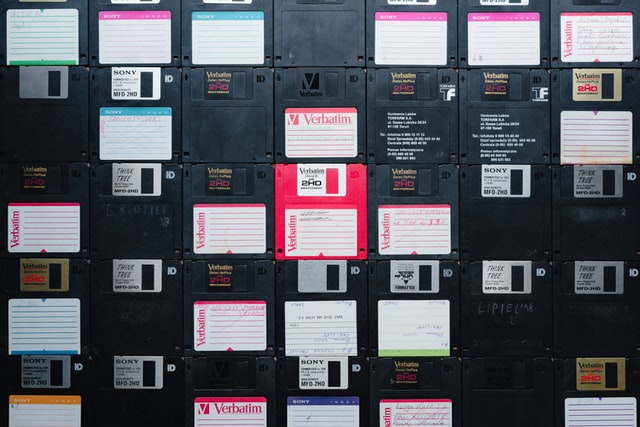

Viajando en el tiempo, nos conseguimos con la historia del ransomware. Es el año 1989, y la víctima Eddy Willems revisaba un disquete de la OMS, supuestamente, sobre el SIDA. En su lugar, recibió un pantallazo de hackeo que le exigía 189 dólares que debía enviar a una dirección en Panamá.

El mensaje cargado de caritas alegres, blancas y negras poseía un mensaje que finalizaba con «Recuerda, no hay cura para el SIDA». Esta enfermedad se llama AIDS en inglés, y es también el nombre que recibió este ataque en la historia del ransomware.

La ventaja de Eddy Willems fue que el ransomware se encontraba en su etapa inicial, lo que lo hacía un virus simple de manejar. De hecho, esto le permitió recuperar sus archivos y no llegar a pagar rescate alguno.

Eddy no fue el único afectado. Este pirata digital comenzaba con algo mucho más grande, por lo que pareció correcto invertir mucho dinero para enviar aproximadamente 20.000 disquetes por correo postal a todo el mundo, lo que hizo muy popular al AIDS Trojan.

Durante las investigaciones, consiguieron datos: Joseph Popp, biólogo evolutivo de Harvard que, además, investigaba sobre el SIDA en ese preciso momento, era el planificador de todo. Según su declaración, su objetivo era donar todo el dinero a las investigaciones del mismo virus humano, lo cual pocos consideraron creíble.

La verdad es que no existe una causa o motivo real de su acción, lo que queda como otro misterio de la historia, porque el hombre falleció en 2007. Sin embargo, su hazaña lo volvió un ícono de la historia del ransomware, finalizando como el creador del tan evolucionado malware.

De hecho, la popularidad de los disquetes aumentó, porque en los 2000 ya eran la sensación y la primera fuente de distribución del ransomware, incluyendo las extorsiones.

Siguiendo con la historia del ransomware, avanzamos hasta el 2013 con el CryptoLocker, desarrollado por el hacker Evgeniy Bogachev. Creado exclusivamente para sistemas operativos Windows, distribuyéndose de muchas formas, entre esas, un archivo adjunto de un correo electrónico y por el acceso de puerto remoto 3389.

Finalmente, llegamos a la actualidad en la historia del ransomware con el Sodinokibi, un ransomware muy «evasivo y toma muchas medidas para evitar su detección por antivirus y otros medios». Tanto que los pagos comunes por criptomonedas quedan sin rastro de las transacciones, al utilizar Monero, haciendo imposible localizar un culpable.

Según el grupo Atico34: «El ransomware Sodinokibi explota una vulnerabilidad de Oracle WebLogic para obtener acceso a la máquina del objetivo. Una vez que está dentro, el malware intenta implementarse con derechos legales de usuario elevados para acceder a todos los archivos, así como a los recursos del sistema sin restricciones».

Evolución del ransomware

Lo que antes parecía ser un simple archivo con mensajes alarmantes, ha tomado otros tintes más delictivos en la actualidad. Entre 2012 y 2013, sólo era un virus troyano que bloqueaba el navegador y, en otras ocasiones, también la pantalla completa del ordenador. Patrón que se repite incluso ahora: mostrar un mensaje que avisa a los usuarios, se presentan con su nombre y explican qué han hecho en su equipo. Algunos piden recompensa colocando direcciones a billeteras digitales, llegando a agregar un conteo de tiempo disponible. Esto hace que muchas víctimas caigan en la trampa y accedan a pagar.

De igual modo, en el 2013, tomó popularidad el cifrado de archivos. En este, uno de los protagonistas es CryptoLocker. «Los archivos se cifraban bajo robustos algoritmos de cifrado RSA de 2048 bits. El par de claves público-privada (public-private key pair) era prácticamente inaccesible, ya que la misma estaba almacenada en el servidor Command & Control que administra al ransomware en sí. Las víctimas tenían un supuesto plazo de tres días para pagar el rescate con Bitcoin o servicios de recarga de tarjetas prepago».

CryptoLocker venía del botnet Gameover ZeuS, que salió a la luz en el 2011 buscando accesos a cuentas bancarias. Su creador: Evgeniy Bogachev.

La década siguiente también trajo los servicios, lo que no permitía barreras o límites, y por eso en el 2015 el ransomware evolucionó como un RaaS, Ransomware-as-a-Service. Se volvió más grupal. El equipo de ciberdelincuentes distribuía su ransomware y las ganancias se compartían entre creadores y grupos.

Con esto llegamos al WannaCry y NotPetya. RaaS del 2017-2018 muy efectivo que recibió millones de dólares y daños. Su mayor ventaja estuvo en que estaban implicados altas cantidades de dinero y autoridades gubernamentales, haciéndolo casi invisible.

Según la historia del ransomware, pasaron de atacar a individuos a confabular contra grupos de usuarios en la red dentro de las organizaciones. ¿Qué los hizo cambiar? La conciencia de seguridad y el buen precio del Bitcoin o monedas digitales.

Detalles como vulnerabilidades de las redes o sistemas, son importantes para protegerse de un ransomware.

Si quiere conocer más, Eagle Tech Corp está disponible para responder a sus dudas y ayudarle ante cualquier situación de ciberseguridad.

Facebook: Eagle Tech Corp

Instagram: @eagletech_corp

Twitter: @eagletechcorp

LinkedIn: Eagle Tech

YouTube: Eagle Tech Corp