El 3 de mayo del 2023, la ciudad de Dallas sufrió un ataque de ransomware que afectó a varios servicios municipales, especialmente a la policía y a la tecnología de la información (IT).

Según las autoridades, el departamento de Servicios de Tecnología e Información de la ciudad detectó la amenaza cibernética y logró aislar el problema y restaurar gradualmente el servicio, priorizando la seguridad pública y los departamentos que atienden a los residentes. El administrador de la ciudad, T.C. Broadnax, dijo que era optimista de que el riesgo estaba contenido y que se disculpaba por cualquier inconveniente causado por el incidente.

El jefe de policía de Dallas, Eddie García, dijo que las operaciones del departamento se habían visto «significativamente afectadas» por el apagón. El sistema informático de despacho de emergencias se vio comprometido, lo que obligó al personal a realizar las tareas manualmente. El sitio web del departamento de policía, las unidades compartidas internas y las aplicaciones para asuntos de personal también se vieron afectadas. Sin embargo, el jefe aseguró que la respuesta policial seguía funcionando en toda la ciudad.

Varios servicios de la ciudad se vieron afectados

La misma ciudad de Dallas compartió un comunicado de prensa:

El miércoles por la mañana, las herramientas de monitorización de seguridad de la Ciudad notificaron a nuestro Centro de Operaciones de Seguridad (SOC) que se había lanzado un probable ataque de ransomware dentro de nuestro entorno. Posteriormente, la Ciudad ha confirmado que varios servidores han sido comprometidos con ransomware, afectando a varias áreas funcionales, incluyendo el sitio web del Departamento de Policía de Dallas.

(…) El equipo de la Ciudad, junto con sus proveedores, está trabajando activamente para aislar el ransomware para evitar su propagación, eliminar el ransomware de los servidores infectados y restaurar los servicios que se hayan visto afectados. El alcalde y el consejo municipal fueron notificados del incidente de acuerdo con el Plan de Respuesta a Incidentes (IRP) de la Ciudad.

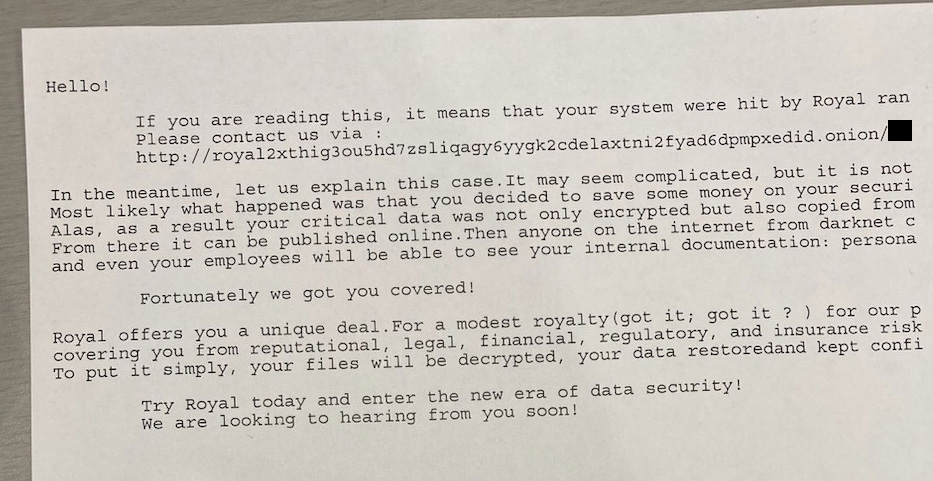

Royal solicitó un rescate para regresar los datos

Royal publicó un mensaje en su blog el 19 de mayo en el que amenazaba con filtrar pronto información personal de los empleados, casos judiciales detallados, prisioneros, información médica, información de clientes y miles de documentos gubernamentales. El grupo afirmó tener «toneladas» de datos robados de los servidores de Dallas y criticó a la ciudad por decir que no había evidencia de que se hubieran liberado datos de los residentes, proveedores o empleados.

Se descubrió que Royal Ransomware fueron quienes ocasionaron el ataque a la ciudad de Dallas, debido a que las impresoras de red de la ciudad empezaron a imprimir notas de rescate firmadas por ellos. El departamento de TI pidió a los empleados conservar cualquier nota impresa; fue una de esas notas la que permitió confirmar que la operación había sido ejecutada por el grupo.

La teoría es que este ataque de Royal Ransomware fue una escisión del sindicato del cibercrimen Conti, que cobró protagonismo después de que Conti cerrara sus operaciones.

Cabe destacar que en sus inicios, Royal utilizaba los encriptadores de otras operaciones de ransomware, como ALPHV/BlackCat, para no ser descubiertos. Ahora utilizan su propio encriptador, conocido como Zeon.

Más detalles sobre Royal Ransomware

Aunque Royal es conocida por irrumpir en las redes utilizando vulnerabilidades en los dispositivos expuestos a internet, suelen utilizar ataques de phishing con devolución de llamada para obtener el acceso inicial a las redes corporativas. Hablamos un poco más sobre ellos en “El actor más reciente es Royal Ransomware”.

Hasta el momento, no se ha confirmado si Royal ha publicado realmente algún dato de la ciudad en su sitio web, que muestra al menos varias docenas de otras organizaciones a las que el grupo dice haber atacado, como el Distrito Escolar Independiente de Lake Dallas.

Algunas de las publicaciones sobre otras organizaciones van acompañadas de enlaces para descargar archivos que Royal dice haber robado, pero muchas otras no tienen ningún enlace.

Royal también fue el responsable del ataque de ransomware contra el Distrito Central de Tasación de Dallas a finales del año pasado, que causó que sus operaciones se vieran obstaculizadas durante 72 días. Las autoridades creen que el grupo tiene su sede en Europa del Este y que utiliza una sofisticada técnica para cifrar los archivos y evitar su recuperación.

El ataque a Dallas es uno más de los muchos casos de ransomware que han afectado a ciudades, escuelas, hospitales y empresas en todo el país en los últimos años. Estos ataques plantean un grave riesgo para la seguridad nacional, la infraestructura crítica y requieren una respuesta coordinada entre los sectores público y privado para prevenirlos y mitigarlos.

La conclusión, como en muchos casos, no está del todo clara. Se desconoce si realmente robaron datos de la Ciudad de Dallas durante el ataque. Según el analista de amenazas de Emsisoft Brett Callow, los ataques de ransomware a los gobiernos locales son muy frecuentes, y ocurren a un ritmo de más de uno por semana:

Al menos 29 han sido afectados por ransomware este año, con al menos 16 de los 29 que han tenido datos robados. La mayoría de los incidentes involucran a gobiernos más pequeños y Dallas es, creo, la ciudad más grande que ha sido golpeada en bastante tiempo.

No hay formas de conocer quiénes serán las próximas víctimas de un ataque ransomware. Por eso, la mejor medida preventiva será una estrategia para proteger su sistema. Contacte a Eagle Tech Corp para recibir asesorías.

Facebook: Eagle Tech Corp

Instagram: @eagletech_corp

Twitter: @eagletechcorp

LinkedIn: Eagle Tech

YouTube: Eagle Tech Corp