Publicidad engañosa difunde instalación de puertas traseras en Chrome

Hoy en día, los piratas informáticos están haciendo de las suyas a través de publicidad engañosa que difunden por la web. Pero, ¿cómo lo hacen?, por medio de distribución de malware. En otras palabras, cuando los usuarios realizan la ejecución de los instaladores que son falsos, es allí donde comienzan a correr tres piezas en […]

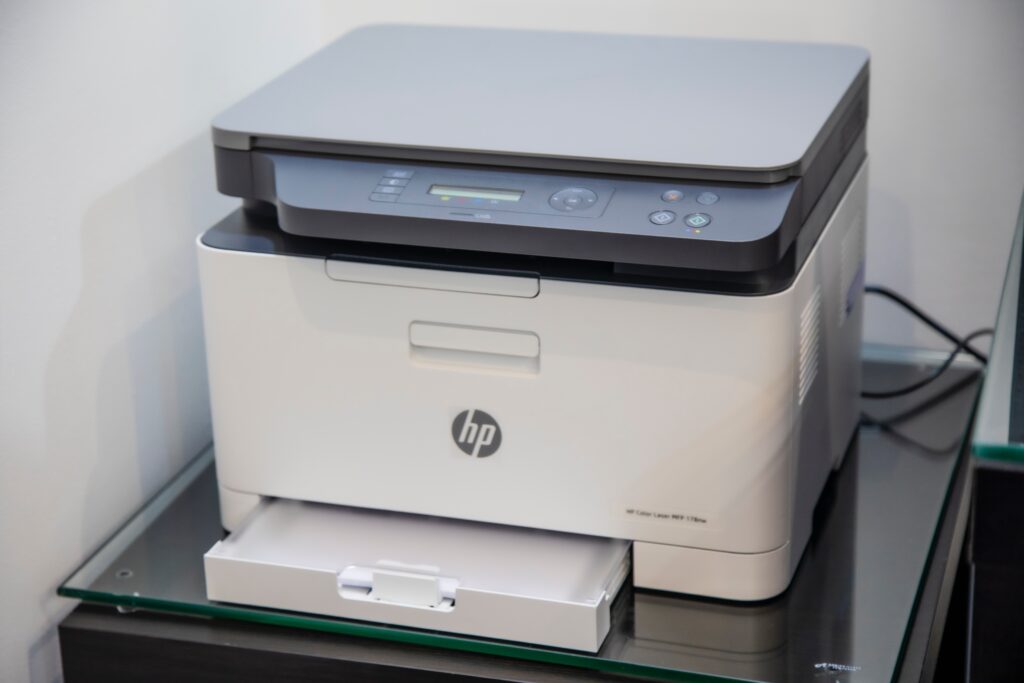

Fallas de seguridad pone en riesgo impresoras HP

Investigadores han encontrado fallas de 8 años que pueden ocasionar grandes problemas en 150 impresoras multifuncionales distintas a las impresoras HP. Por lo tanto, piratas informáticos o terceras personas pueden tomar el control de dispositivos para obtener información valiosa y poder acceder a sus redes corporativas. La compañía de impresoras HP fue puesta al tanto […]

La última directriz de CISA es importante para todos

La última directiva de CISA es importante para todas las organizaciones, debido a que tiene como finalidad que algunas directrices se cumplan para así garantizar operaciones confiables en la ciberseguridad. Aunque muchas de las agencias gubernamentales no requieren de equipos tecnológicos, ya que ellos poseen los mismos en ciberseguridad. Así, la CISA no tiene control […]

El gigante japonés Panasonic sufre una violación de datos

El conocido multinacional japonés de Panasonic ha comunicado ser víctima de terceras personas que no habían sido autorizadas para tener acceso a su red. Por otra parte, TechCrunch comunicó que los piratas informáticos que ingresaron comenzaron los ciberataques desde el 22 de junio hasta el 3 de noviembre. Usted se estará preguntando “¿Quién es Panasonic?”. […]

¿Qué tan confiables son los sistemas de protección de datos?

En la actualidad, el robo de datos para los piratas informáticos es cada vez más sencillo. En cambio, para las empresas es más complejo evitar tan desagradable situación. De tal manera que la sustracción de información ha pasado de ser una amenaza a una pesadilla para las empresas, por lo difícil de solucionar y lo […]

GoDaddy sufre una masiva violación de datos

Imagine lo grave que podría ser que vendan en la Dark Web sus datos personales como lo son sus contraseñas, su dirección de correo electrónico, nombres y apellidos. Un ciberdelincuente podría realizar fechorías con estos datos, perjudicando su persona, realizando estafas a usuarios en su nombre, o tal vez, intentando entrar en sus registros bancarios. […]

Modalidad de los hackers: usar cuentas Google para minar criptomonedas

La nueva modalidad de los hackers es hacer uso malicioso de las cuentas Google para minar criptomonedas y así hacer de las suyas. El 86 % de las plataformas vulneradas fueron criptojacking. Es decir, que los piratas informáticos utilizan sin autorización alguna el ingreso a dispositivos móviles o computadoras para extraer criptoactivos. Por otra parte, […]

Las vulnerabilidades en ciberseguridad son más altas durante una fusión empresarial

Hoy en día, el mundo de los negocios es muy agresivo y, al igual que en el mar, los peces grandes devoran a los más chicos. Del mismo modo, las empresas grandes adquieren las empresas más pequeñas o absorben a la competencia. Así, existen casos donde empresas unen esfuerzos en pro de multiplicar fuerzas y […]

Una nueva vulnerabilidad afecta el sistema operativo Windows

Windows sufrió una vulnerabilidad que afecta a todas las versiones del sistema operativo, dejando que los piratas informáticos se aprovechen de esas debilidades para hacer de las suyas, debido a un mal parche en su última actualización. Han salido parches que no son oficiales y que se han venido utilizando para corregir las debilidades de […]

La empresa de inversión y comercio Robinhood sufre una violación de datos

En estos últimos tiempos, los ciberataques perpetrados por piratas informáticos son cada vez más frecuentes en un mundo interconectado, en donde no importa si se trata de una compañía pequeña, mediana o grande. Igual puede ser víctima de los ciberdelincuentes. A fin de cuentas, el objetivo es hacer dinero irrumpiendo en los sistemas de cualquier […]