Asegurar el teletrabajo de ciberataques es prioridad

El teletrabajo es lo que está funcionando desde que, el año pasado, se ordenó el aislamiento preventivo para gran parte de la población mundial. Esto conlleva a pasar de

El teletrabajo es lo que está funcionando desde que, el año pasado, se ordenó el aislamiento preventivo para gran parte de la población mundial. Esto conlleva a pasar de

Tesalónica es la segunda ciudad de Grecia y es la capital de Macedonia Central, uno de los puertos más importantes del norte del mar Egeo. Cuenta con una población

“Pymes” es una palabra muy conocida y usada en el mundo de los negocios. Esta clase de empresas mantiene la economía a flote a través de distintas aventuras y

Apple, siempre en la permanente búsqueda de herramientas para prevenir ataques a iPhone y iPad, ha creado un “firmware destinado a corregir brechas de seguridad”. Un firmware es un

LemonDuck es el nuevo malware que está poniendo de cabeza a los expertos en sistemas operativos y de ciberseguridad. Este es un malware multiplataforma usado para criptominería. Su naturaleza

La red 5G es la quinta generación en las comunicaciones inalámbricas a nivel mundial. La consideran la puerta hacia el futuro de las comunicaciones, una red que permitirá que

Las vulnerabilidades descubiertas en Linux pueden afectar a los servidores, ya que el atacante tendría acceso root y “podría bloquear servidores a través de un ataque de denegación de

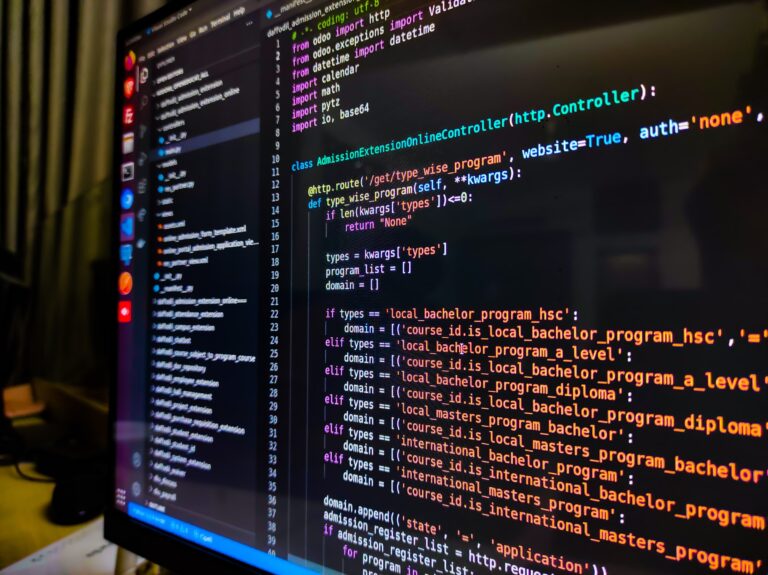

Los hackers siempre están en busca de mejorar sus métodos de ataque e infiltración en redes, por lo que no sorprende que estén migrando a lenguajes de programación poco

No es tan difícil pensar que el futuro ya está aquí al ver dispositivos o equipos “inteligentes” en cualquier parte de los hogares o las oficinas. Sin embargo, son

Los profesionales de informática, también conocidos como profesionales IT (information technology), han ido asumiendo grandes responsabilidades con el paso de los años. Todo esto debido a que, mientras más

La corporación multinacional Fujifilm con sede en Tokio se destaca en tecnología médica y equipos de imágenes digitales. Tiene cerca de 20 años dedicada al diseño y desarrollo de

Según Jhon Aycock, profesor de Ciencias de la Computación de la Universidad de Calgary (Canadá), los virus informáticos entre los que se incluyen los gusanos informáticos nacieron como “un

Un keylogger es un espía informático que, al igual que un malware, roba información y causa daños en los equipos. En este caso, el espía sirve “para registrar y

DDoS significa Distributed Denial of Service, que en español quiere decir: “Ataque distribuido de denegación de servicios”. Un virus cuyo objetivo es “bloquear un sitio web para que deje

Toda persona que trabaje con sistemas de computación sabe de la existencia de los hackers, malware, virus y los riesgos de un posible hackeo. Sin embargo, nos descuidamos cuando,

El ransomware en el 2021 ha evolucionado de tal manera que pasó de ser una amenaza para ordenadores personales a ser un peligro para los sistemas o redes empresariales.

Después de leer y comentar sobre los hackers y pérdidas millonarias de empresas que han sido víctimas de ataques informáticos, tal vez se pregunte: “¿Cómo puedo hacer para que

Los patrones oscuros o Dark Patterns se generan cuando se hace uso de los botones de colores que aparecen al momento de instalar programas o apps. También se observan

LinkedIn, la red social que nació para facilitar el contacto entre profesionales y empresas, fue hackeada. Se robaron la información de por lo menos 700 millones de usuarios, un

Cuando decidimos comprar un ordenador nuevo, lo más seguro es que vendamos el viejo y lo llevemos al mercado secundario o de segunda mano. La mayoría de las personas